En la darkweb puede conseguirse por US$ 5 MM información sobre proyectos, coordenadas, clientes y empleados de la petrolera saudí

HACHA SHARMA

Los atacantes han robado 1 TB de datos patentados que pertenecen a Saudi Aramco y lo están ofreciendo a la venta en la darknet. Saudi Arabian Oil Company, más conocida como Saudi Aramco, es una de las empresas públicas de petróleo y gas natural más grandes del mundo.

El gigante petrolero emplea a más de 66.000 empleados y genera casi 230.000 millones de dólares en ingresos anuales. Los actores de la amenaza están ofreciendo los datos de Saudi Aramco a partir de un precio negociable de US$ 5 millones.

Saudi Aramco ha atribuido este incidente de datos a contratistas externos y le dice a BleepingComputer que el incidente no tuvo ningún impacto en las operaciones de Aramco.

Este mes, un grupo de actores de amenazas conocido como ZeroX ofrece a la venta 1 TB de datos patentados pertenecientes a Saudi Aramco. ZeroX afirma que los datos fueron robados al piratear la "red y sus servidores" de Aramco, en algún momento de 2020.

Como tal, los archivos en el vertedero son tan recientes como 2020, y algunos se remontan a 1993, según el grupo. Cuando BleepingComputer le preguntó qué método se utilizó para obtener acceso a los sistemas, el grupo no explicó explícitamente la vulnerabilidad, sino que la llamó "explotación de día cero".

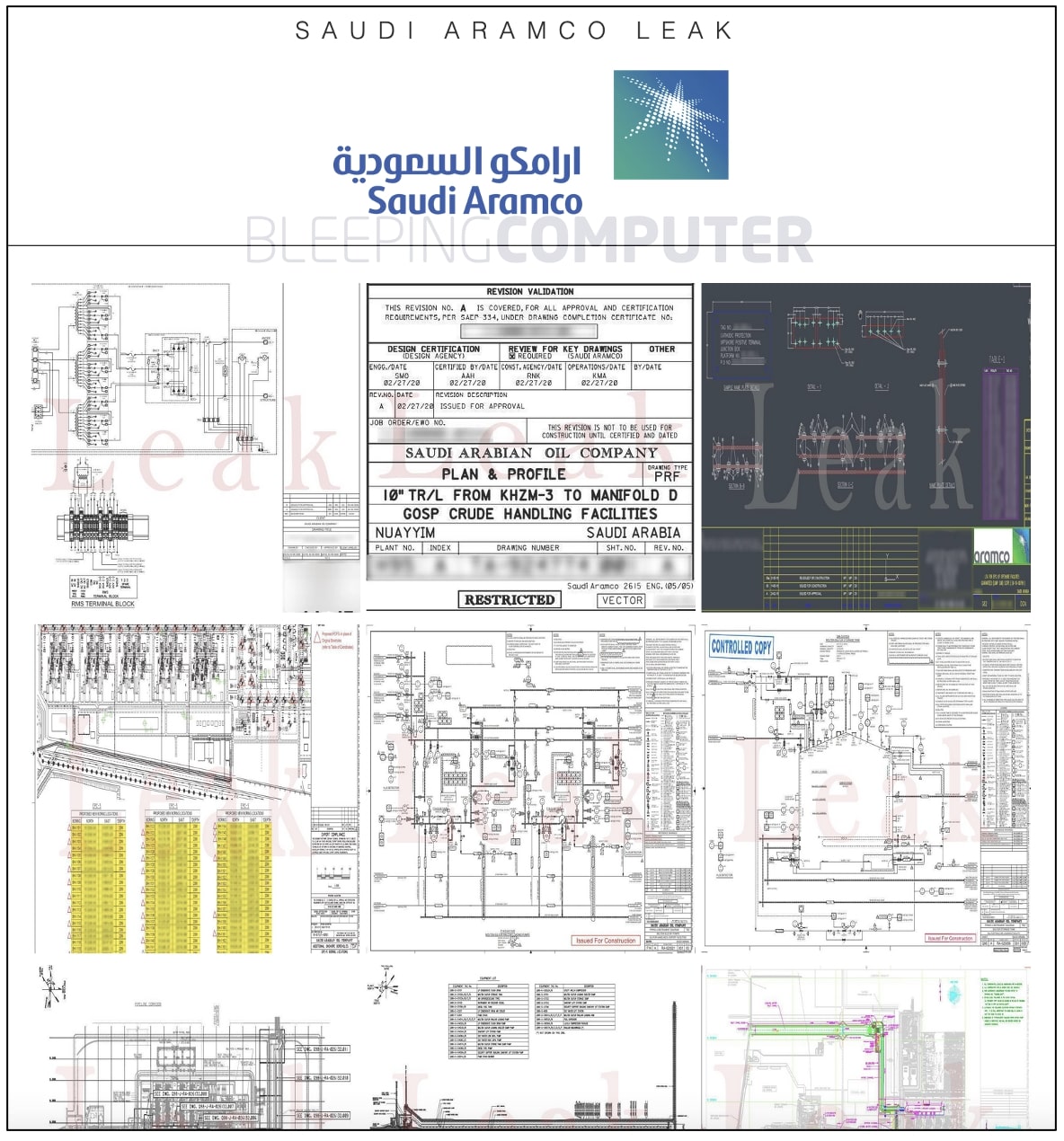

Para crear tracción entre los posibles compradores, en junio de este año se publicó por primera vez un pequeño conjunto de muestra de planos y documentos patentados de Aramco con PII redactada en un foro de mercado de violación de datos:

Sin embargo, en el momento de la publicación inicial, el sitio de fuga de .onion tenía un temporizador de cuenta regresiva establecido en 662 horas, o aproximadamente 28 días, después de lo cual comenzarían la venta y las negociaciones.

ZeroX le dijo a BleepingComputer que la elección de "662 horas" fue intencional y un "rompecabezas" para que Saudi Aramco lo resolviera, pero la razón exacta detrás de la elección sigue sin estar clara:

El grupo dice que el vertedero de 1 TB incluye documentos pertenecientes a las refinerías de Saudi Aramco ubicadas en varias ciudades de Arabia Saudita, incluidas Yanbu, Jazan, Jeddah, Ras Tanura, Riyadh y Dhahran.

Y que algunos de estos datos incluyen:

+Información completa sobre 14,254 empleados : nombre, foto, copia de pasaporte, correo electrónico, número de teléfono, número de permiso de residencia (tarjeta Iqama), cargo, números de identificación, información familiar, etc.

+Especificación del proyecto para sistemas relacionados con / incluyendo electricidad / energía, arquitectura, ingeniería, civil, gestión de la construcción, medioambiental, maquinaria, embarcaciones, telecomunicaciones, etc.

+Informes de análisis internos, acuerdos, cartas, hojas de precios, etc.

+Diseño de red que mapea las direcciones IP, los puntos Scada, los puntos de acceso Wi-Fi, las cámaras IP y los dispositivos IoT.

+Mapa de ubicación y coordenadas precisas.

+Lista de clientes de Aramco, junto con facturas y contratos.

Las muestras publicadas por ZeroX en el sitio de la fuga tienen información de identificación personal (PII) redactada, y una muestra de 1 GB solo cuesta US $ 2,000, pagada como Monero (XMR).

El actor de la amenaza, sin embargo, compartió algunos documentos recientes no redactados con BleepingComputer para su confirmación.

Se espera que una parte que solicite una venta única y exclusiva (es decir, obtener el vertedero completo de 1 TB y exigir que se borre por completo del extremo de ZeroX) pague la friolera de 50 millones de dólares.

ZeroX compartió con BleepingComputer que hasta este momento, han estado negociando la venta con cinco compradores.

Contrariamente a algunas afirmaciones que circulan por Internet [ 1 , 2 ] que etiquetan este incidente como un "ataque de ransomware", no lo es.

Tanto el actor de amenazas como Saudi Aramco han confirmado a BleepingComputer que no se trata de un incidente de ransomware.

Saudi Aramco le dijo a BleepingComputer que la violación de datos ocurrió en contratistas externos, en lugar de la explotación directa de los sistemas de Aramco:

"Aramco se enteró recientemente de la publicación indirecta de una cantidad limitada de datos de la empresa que estaban en manos de terceros contratistas".

"Confirmamos que la publicación de datos no tiene ningún impacto en nuestras operaciones, y la compañía continúa manteniendo una postura sólida de ciberseguridad", dijo un portavoz de Aramco a BleepingComputer.

Los actores de la amenaza sí intentaron ponerse en contacto con Saudi Aramco para informarles de la violación, pero no recibieron respuesta y no intentaron extorsión después de obtener acceso a sus redes, lo que arroja aún más dudas sobre el propósito del temporizador que se muestra arriba.

Parece que el temporizador de cuenta regresiva se configuró simplemente como un señuelo para los posibles compradores; para generar un rumor inicial en torno a la venta.

En 2012, una importante violación de datos contra los sistemas de Saudi Aramco borró más de 30.000 discos duros de computadoras.

El incidente de la guerra cibernética llevado a cabo a través del virus Shamoon estaba presuntamente relacionado con Irán .

En tiempos más recientes, los ataques a la infraestructura de misión crítica como Colonial Pipeline y el mayor proveedor de propano de EE. UU., AmeriGas , han provocado la necesidad de intensificar los esfuerzos de ciberseguridad en estas instalaciones.